CBC-MAC

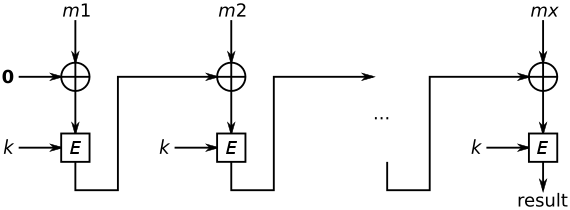

CBC MAC — в криптографии является технологией построения аутентификационного кода сообщения из блочного шифра. Сообщение шифруется при помощи некоторого блочного алгоритма шифрования в режиме CBC, для создания цепочки блоков с правилом — каждый блок зависит от надлежащего(верного) шифрования предыдущего. Эта взаимозависимость гарантирует, что изменение в любом бите открытого текста приведёт к изменению конечного зашифрованного блока в сторону, которая не может быть предсказана или высчитана в случае, если ключ блочного шифра не известен.

Использовался (с подстановкой в качестве E алгоритма DES) как государственный стандарт США — DAA.

Справочная информация

Алгоритм CBC MAC является хорошо известным методом для генерации имитовставки (англ. message authentication code — код аутентичности сообщения), основанный на блочном шифре.

Bellare, Kilian и Rogaway доказали безопасность (защищённость) алгоритма при фиксированной длине сообщения в m*n бит, где n — длина базового блочного шифра Е.

Однако, хорошо известно, что CBC MAC не является безопасным, если длина сообщения не является фиксированной. Таким образом, было предложено несколько вариантов алгоритма для варьируемой длины сообщения. Сначала была предложена зашифрованная имитовставка (EMAC), она получается шифрованием CBC MAC значения с помощью E и новым ключом . То есть

- ,

где M — сообщение, — ключ CBC MAC и — значение CBC MAC сообщения М. Petrank и Rackoff позже доказали, что EMAC защищён, если длина сообщения кратна n (Vaudenay используя декорреляционную теорию, опубликовал другое доказательство). Однако, EMAC требует два ключевых расписания базового блочного шифра E.

Далее Black и Rogaway предложили XCBC, который требует только одного ключевого расписания базового блочного шифра E. XCBC даёт три ключа: один ключ блочного шифра K1, и два ключа по n бит. XCBC описывается следующей схемой

На таблице приведено сравнение длин ключей.

| XCBC | TMAC | OMAC | |

|---|---|---|---|

| Длина ключа | (k + 2n) бит | (k + n) бит | k бит |

Если для некоторого m > 0, то XCBC вычисляется в точности, как и CBC MAC, за исключением операции XOR(«исключающее или») ключа (n бит) до шифрования последнего блока.

В противном случае, (где ) добавляется к М и XCBC вычисляется в точности, как и CBC MAC для полученного сообщения. За исключением операции XOR другого ключа (n бит) до шифрования последнего блока. Однако, недостатком XCBC заключается в требовании трёх ключей, то есть в сумме (k + 2n) бит. В итоге, Kurosawa и Iwata предложили двуключевой CBC MAC (TMAC). TMAC принимает два ключа, в сумме (k + n) бит: ключ блочного шифра и ключ (n бит). TMAC получается из XCBC перемещением (или заменой) на , где u — некоторая ненулевая константа, а «•» обозначает умножение в . Как уже было сказано, OMAC (one-key CBC MAC) принимает только один ключ К блочного шифра Е. Длина ключа, k бит, минимальна, так как базовый шифр должен содержать ключ K, состоящий из k бит в любом случае.

OMAC

OMAC является родительским названием для OMAC1 и OMAC2. OMAC1 получается из XCBC с помощью замены на для некоторой не равной нулю константе u в , где L — даётся с помощью следующего выражения: . OMAC2 аналогично получается используя . Мы можем вычислть , и эффективно одним сдвигом и условием XOR на и , соответственно. OMAC1 (соотв. OMAC2) описывается следующей схемой:

1. Если для некоторого m > 0, тогда OMAC вычисляется в точности, как CBC MAC, за исключением операции XOR для до шифрования последнего блока.

2. В противном случае, (где ) добавляется к M и OMAC Вычисляется в точности, как CBC MAC для полученного сообщения М, за исключением операции XOR для (соотв. до шифрования последнего блока.

Кроме того, в TMAC, ключ является частью ключа, в то время как в OMAC, L не является частью ключа и генерируется из K. Эта сохранность длины ключа делает доказательство безопасности OMAC значительно сложнее чем для TMAC, как показано ниже. На рисунке 2, пусть M[1] = . Тогда L является выходом первого . L всегда появляется снова в последнем блоке. В основном, подобное повторное использование L могло бы привести к тупику в доказательстве безопасности. (В OCB режиме и PMAC, так же используется как ключ универсальной хеш-функции. Однако L появляется как выход некоторого внутреннего блока с незначительной вероятностью.) Тем не менее, мы доказали, что OMAC является таким же защищённым как и XCBC, где анализ безопасности является образцом абсолютной защищённости [1]. Дальнейший OMAC получил все другие положительные свойства, которыми были наделены XCBC (и TMAC). Таким образом, область OMAC — {0,1}, необходимо одноключевое расписание базового блочного шифра E и блочно-шифровых вызовов(обращений).

Обозначения

Для набора A, x←A означает, что x выбирается из A случайно, причём выбор любого значения из набора А является равновероятным. Если a, b (∈ {0, 1}*) равновеликие строки, тогда a ⊕ b является их побитовой операцией XOR. Если a, b (∈ {0, 1}*) не равновеликие строки, то a ◦ b обозначает их конкатенацию. (Для упрощения далее вводится обозначение: ab:= a ◦ b). Для n-битной строки ∈ {0, 1}*, обозначим << 1 = n-битную строку, которая сдвинута влево на 1 бит, в это же время обозначим a >> 1 = n-битную строку, которая сдвинута вправо на один бит. Если a ∈ {0, 1}* является строкой, то |a| обозначим её битовую длину. Для любого бита строка a ∈ {0, 1}* такова что |a| ≤ n, положим что

Определим , где пустая строка считается как один блок.

CBC MAC

Блочный шифр Е является функцией Е : × → , где каждое E(K, •) = EK(•) является перестановкой , в свою очередь является набором всевозможных ключей, а n — длина блока. CBC MAC [6, 7] является наипростейшим и наиболее известным алгоритмом для того, чтобы сделать MAC из блочного шифра Е. Пусть сообщение будет иметь вид M = M[1] ◦M[2] ◦ … ◦M[m], где |M[1]| = |M[2]| = … = |M[m]| = n. Тогда CBCK(M), CBC MAC сообщения M при условии ключа K, определяется как Y [m], где Y [i] = EK(M[i] ⊕ Y [i − 1]) для i = 1, … ,m и Y [0] = . Bellare, Kilian и Rogaway доказали безопасность CBC MAC для фиксированной длины сообщения в mn бит.

Поле с точками

Мы вправе рассматривать точку a в любым из следующих способов: (1) как абстрактная точка в поле а; (2) как n-битную строку ∈ ; (3) как формальный полином с бинарными коэффициентами. Для того, чтобы добавить 2 точки в , рассмотрим битовую операцию ХOR над ними. Обозначим эту операцию с помощью a ⊕ b. Для того, чтобы перемножить две точки, зафиксируем некоторый полином f(u) с бинарными коэффициентами и степенью n. Для большей точности, выберем лексикографически первым полином среди таких же полиномов степени n имеющий минимальное число коэффициентов. Перечислим некоторые из указанных полиномов

для n = 64,

для n = 128, и

для n = 256.

Для того, чтобы перемножить две точки a ∈ и b ∈ , рассмотрим a и b как полиномы и , результат операции c(u), где коэффициенты в GF(2) прибавляются и умножаются, и берётся остаток отделения c(u) на f(u). Кроме того особенно просто умножить точку a ∈ на u. Например, если n = 128,

Также, просто разделить точку a ∈ на u, имея в виду, что а умножается на обратную величину u в поле: . Например,

Основная конструкция семейства ОМАС

Семейство ОМАС определяется блочным шифром Е : KE × → , n-битной константой Cst, универсальной хеш-функцией H : × X → , и две уникальных константы , ∈ X, где X является конечной областью функции H. H, и должны удовлетворять следующему условию: (константы являются случайными. Запишем HL(•) для H(L, •).

1. Для любого y ∈ , число L ∈ таково, что HL() = y не более чем для некоторого достаточно малого .

2. Для любого y ∈ , число L ∈ таково, что HL() = y не более чем для некоторого достаточно малого .

3. Для любого y ∈ , число L ∈ таково, что HL() ⊕ HL() = y не более чем для некоторого достаточно малого .

4. Для любого y ∈ , число L ∈ таково, что HL() ⊕L = y не более чем для некоторого достаточно малого .

5. Для любого y ∈ , число L ∈ таково, что HL() ⊕L = y не более чем для некоторого достаточно малого .

6. Для любого y ∈ , число L ∈ таково, что HL() ⊕ HL(Cst2) ⊕ L = y не более чем для некоторого достаточно малого .

Далее приведём псевдокод, который описывает семейство OMAC.

Algorithm

L ← ;

Y [0] ← ;

Partition M into M[1] ... M[m]

for i ← 1 to m − 1 do

X[i] ← M[i] ⊕ Y [i − 1];

Y [i] ← );

X[m] ← ) ⊕ Y [m − 1];

if |M[m]| = n then X[m] ← X[m] ⊕ ;

else X[m] ← X[m] ⊕ ;

T ← );

return T;

Алгоритм семейства ОМАС проиллюстрирован на Рис.3, где (•) определяется в (1). Пространство ключей К семейства ОМАС: . Оно принимает значения ключа K ∈ и сообщение M ∈ {0, 1}*, и возвращает строку из области .

Предложенная спецификация

В OMAC1 положим Cst = , (x) = L•x, = u и = , где «•» означает умножение в . , и равносильны. OMAC2 аналогичен OMAC1, исключая вместо . , и равносильны. Кроме того, , и могут быть эффективно вычислены с помощью одного сдвига и одной операции XOR от и , соответственно как показано в (2) и (3). Легко заметить, что условия в Sec. 3 выполняются для в OMAC1 и OMAC2. OMAC1 и OMAC2 проиллюстрированы на Рис.2 и описываются следующим образом:

1. Для OMAC1:

Algorithm

L ← ;

Y [0] ← ;

Partition M into M[1] ... M[m]

for i ← 1 to m − 1 do

X[i] ← M[i] ⊕ Y [i − 1];

if |M[m]| = n

then X[m] ← X[m] ⊕ ;

else Y[i] ← E_k(X[i]);

X[m] ← ) ⊕ Y [m − 1];

if |M[m]| = n then X[m] ← X[m] ⊕ ;

else X[m] ← X[m] ⊕ ;

T ← );

return T;

1. Для OMAC2:

Algorithm

L ← ;

Y [0] ← ;

Partition M into M[1] ... M[m]

for i ← 1 to m − 1 do

X[i] ← M[i] ⊕ Y [i − 1];

if |M[m]| = n

then X[m] ← X[m] ⊕ ;

else Y[i] ← E_k(X[i]);

X[m] ← ) ⊕ Y [m − 1];

if |M[m]| = n then X[m] ← X[m] ⊕ ;

else X[m] ← X[m] ⊕ ;

T ← );

return T;

Безопасность семейства OMAC

Определение защищённости

Пусть Perm(n) означает набор всех перестановок из , так же пусть P является случайной перестановкой, если Р — случайная выборка из Perm(n). Безопасность блочного шифра E может быть количественно определена как , максимальное преимущество, которое противник A может получить, когда пытается выделить (со случайно выбранным ключом K) из случайной перестановки P(•), когда допускается вычисление времени t и q запросов (который является либо либо ). Это преимущество определяется следующим образом.

Скажем, что блочный шифр E — защищён, если существенно мало. Аналогично, MAC-алгоритм — F : × → , где — набор ключей, тогда запишем для F(K, •). Скажем, что противник взламывает, если A выдаёт , где A никогда не запрашивает M из . Тогда мы определяем преимущество как

где максимум берётся по всем противникам, кто «работает» не более времени t, производит не более q запросов, и каждый запрос не более μ бит. Будем говорить, MAC алгоритм защищён (безопасен), если величина пренебрежимо мала. Обозначим Rand(∗, n) набор всех функций из {0, 1}* в . Этот набор даётся вероятностной мерой в предположении, что случайный элемент R набора Rand(∗, n) связан или ассоциирован с каждой строкой M ∈ {0, 1}* случайной строки R(M)∈. Далее, мы определим преимущество как

где максимум берётся по всем противникам, кто «работает» время не больше t, делает не более q запросов, и каждый запрос не более μ бит. Тогда можно сказать, что MAC алгоритм псевдослучайный, если величина пренебрежимо мала (viprf устанавливается для Variablelength Input PseudoRandom Function — входные псевдо случайные функции переменной длины). Без ограничения общности, как предполагается, противники никогда не делают запросы вне области , а также никогда не повторяют запросы.

Далее приведём основные теоремы(их формулировки без доказательств).

Lemma 5.1 (Главная Лемма для семейства ОМАС). Предположим, что H, Cst1 и Cst2 удовлетворяют условиям Sec. 3 для некоторых пренебрежимо малых , а также пусть Cst — произвольная n-битная константа. Так же предположим, что случайная перестановка P ∈ Perm(n) используется в семействе OMAC(OMAC-family) как базовый блочный шифр. Пусть A — противник, который делает не более q запросов, и каждый запрос не более nm бит. (m — максимальное число блоков в каждом запросе.) Положим m ≤ 2n/4. Тогда

где . Следующие результаты присущи как OMAC1 так и OMAC2. Сначала, мы получили следующую лемму заменой є = 2−n в Lemma 5.1.

Lemma 5.2 (Главная Лемма для семейства ОМАС). Предположим, что случайная перестановка P ∈ Perm(n) используется в OMAC как базовый блочный шифр . Пусть A будет противником, который делает не более q запросов, и каждый запрос не более nm бит. Положим m ≤ 2n/4. Тогда

Далее покажем, что OMAC является псевдослучайным, если базовый блочный шифр Е защищён.

Замечание 5.1. Пусть E : × → является базовым блочным шифром, который используется в OMAC. Тогда , где t’ = t + O(mq) and q’ = mq + 1.

В конце покажем, что OMAC защищён как aMAC алгоритм из Замечание 5.1 в обычном смысле. Theorem 5.1. Пусть E : KE × → является базовым блочным шифром, используемый в OMAC. Тогда

,

где t’ = t + O(mq) and q’ = mq + 1.

Аналоги

Большинство технологий построения аутентификационного кода сообщения представляются как хеш-функция от отправленного сообщения и определённого ключа, который знают отправитель и получатель, к ним относятся: RIPE-MAC, IBC-MAC, UMAC, VMAC. Принципиально CBC-MAC отличается от MAC с использованием потокового шифра (с помощью генератора псевдослучайных чисел поток информации разделяется на два потока, которые отправляются отдельно друг от друга), недостатком же является слабые изменения при небольшом изменении сообщения. Также рассмотрим Poly1305-AES, где в качестве ключа используется 128 битный ключ для AES, 106 битный дополнительный код, а также создаётся 128битная псевдослучайная генерация. В качестве недостатка CBC-MAC можно указать меньшую защищённость, а в качестве преимущества — меньшую требовательность к вычислительным ресурсам.

Примечания

Литература

- Tetsu Iwata and Kaoru Kurosawa. OMAC: One-Key CBC MAC. — 4–12–1 Nakanarusawa, Hitachi, Ibaraki 316-8511, Japan.: Department of Computer and Information Sciences,Ibaraki University, 2003. — С. 32.

- M. Bellare, J. Kilian, and P. Rogaway. The security of the cipher block chaining message authentication code. JCSS, vol. 61, no. 3, 2000. Earlier version in Advances in Cryptology — CRYPTO ’94, LNCS 839, pp.341–358, Springer-Verlag, 1994. Архивная копия от 5 февраля 2012 на Wayback Machine

- J. Black and P. Rogaway. CBC MACs for arbitrary-length messages: The three key constructions. Advances in Cryptology — CRYPTO 2000, LNCS 1880, pp. 197–215, Springer-Verlag, 2000.

- J. Black and P. Rogaway. Comments to NIST concerning AES modes of operations: A suggestion for handling arbitrary-length messages with the CBC MAC. Second Modes of Operation Workshop.

- R. Lidl and H. Niederreiter. Introduction to finite fields and their applications, revised edition. Cambridge University Press, 1994.

- E. Petrank and C. Rackoff. CBC MAC for real-time data sources. J.Cryptology, vol. 13, no. 3, pp. 315–338, Springer-Verlag, 2000.

- S. Vaudenay. Decorrelation over infinite domains: The encrypted CBC-MAC case. Communications in Information and Systems (CIS), vol. 1, pp. 75–85, 2001. Earlier version in Selected Areas in Cryptography, SAC 2000, LNCS 2012, pp. 57–71, Springer-Verlag, 2001.

- P. Rogaway. Bucket hashing and its application to fast message authentication. Advances in Cryptology — CRYPTO ’95, LNCS 963, pp. 29–42, Springer-Verlag, 1995.

- P. Rogaway, M. Bellare, J. Black, and T. Krovetz. OCB: a block-cipher mode of operation for efficient authenticated encryption. Proceedings of ACM Conference on Computer and Communications Security, ACM CCS 2001, ACM, 2001.

![{\displaystyle \max\{1,[\left|M\right|/n]\}}](https://wikimedia.org/api/rest_v1/media/math/render/svg/96df2f68d39f38d52d0e5e3dc8fe4e7743ef912b)

![{\displaystyle \left\|a\right\|_{n}=max\{1,[\left|a\right|/n]\}}](https://wikimedia.org/api/rest_v1/media/math/render/svg/70160a01797b0e1bc16efb8d48da83d304858afb)

![{\displaystyle E_{K}(X[i]}](https://wikimedia.org/api/rest_v1/media/math/render/svg/f8116e448ce3ea088db918e8cfd1aa15843617a7)

![{\displaystyle pad_{n}(M[m]}](https://wikimedia.org/api/rest_v1/media/math/render/svg/364960fa08aa286fe176b945a78ec09da6a43f18)

![{\displaystyle E_{K}(X[m]}](https://wikimedia.org/api/rest_v1/media/math/render/svg/9eadbc800b99a155ba952042d2fe123747dbc900)